Recientemente fueron liberados nuevos parches de seguridad para las siguientes versiones de Exchange:

- Exchange Server 2013 CU23

- Exchange Server 2016 CU23

- Exchange 2019 CU11 | CU12

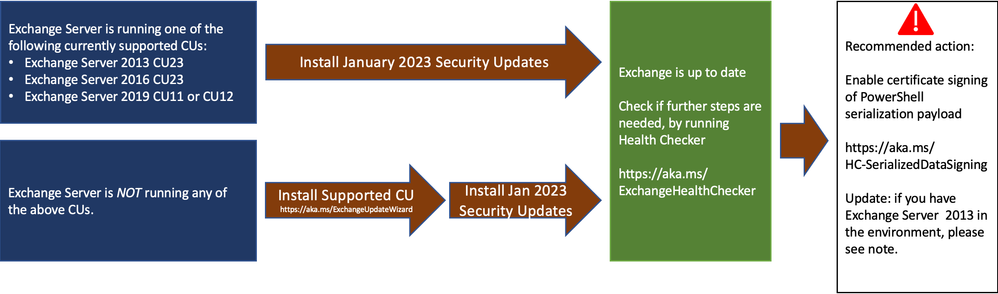

Microsoft recomienda la aplicación de estas actualizaciones de forma inmediata, lo que implica estar al día a nivel de CU de Exchange. En el caso específico de Exchange 2019 es posible estar un Cumulative Update atrás (CU11), esto ya no sería posible en el caso de 2016 y mucho menos en el caso de 2013 que el soporte (incluyendo actualizaciones) acorde a Microsoft finaliza en abril de este año.

Estos parches incluyen una nueva característica «certificate-based signing of Powershell serialization payloads», la recomendación es habilitarla únicamente en entornos que no incluyan Exchange 2013. En el siguiente enlace se detalla el procedimiento:

En la siguiente imagen obtenida del sitio de Microsoft se especifican los requerimientos acorde a la versión instalada:

Descarga de parches de seguridad:

Las recomendaciones y consideraciones para la instalación de los parches son las mismas que las realizadas en artículos anteriores, por ejemplo “Marzo 2021 | Vulnerabilidad en Exchange”. Por fuera de esto como siempre es ideal validar las actualizaciones en ambiente de laboratorio antes de pasar a producción.

Deja una respuesta